为了防止DDoS攻击,你可以采取以下措施:

-

实施网络监控最佳实践:实时可视化监控网络可以帮助你及时发现异常流量模式。

-

保持基本的安全习惯:使用复杂的密码、定期重置密码、避免在不安全的平台上存储密码等基本安全措施可以帮助提高安全性。

-

设置基本的流量阈值:通过设置流量阈值和限制,如路由器上的速率限制和数据包过滤器,可以部分防护DDoS攻击。

-

保持你的安全基础设施是最新的:了解基础架构中的遗留和过时系统,并保持数据中心的系统更新,修补Web应用程序防火墙和其他网络安全程序。

-

准备好DDoS应急预案:提前准备好应对计划,以便在DDoS攻击发生时能够迅速响应。

-

保证足够的服务器容量:确保服务器容量可以通过增加带宽来处理大量流量高峰,为DDoS攻击引起的突然和意外的流量激增做好准备。

-

探索基于云的DDoS防护方案:基于云的DDoS保护解决方案可以提供更多的带宽和资源,帮助吸收恶意流量并将其分散到其他区域。

-

使用内容分发网络(CDN):CDN可以通过在地理上分布的多个服务器之间平均分担负载来提供帮助,减轻单个服务器的压力。

-

获得专业的DDoS防护支持:专业服务提供商如DNS提供商和专业网络公司可以通过重新路由访问者、监控性能并在发生攻击时在多个服务器之间分配流量来帮助保护你的Web资产。

-

服务器安全加固:对服务器上的操作系统、软件服务进行安全加固,减少可被攻击的点,增大攻击方的攻击成本。

-

使用专有网络VPC:通过专有网络VPC实现网络内部逻辑隔离,防止来自内网傀儡机的攻击。

-

优化业务架构:利用公共云的特性设计弹性伸缩和灾备切换的系统,通过负载均衡或异地多中心架构避免单点故障影响整体业务。

-

部署弹性伸缩:弹性伸缩可以根据业务需求和经济地自动调整弹性计算资源,有效缓解会话层和应用层攻击。

-

优化DNS解析:通过智能解析的方式优化DNS解析,可以有效避免DNS流量攻击产生的风险。

-

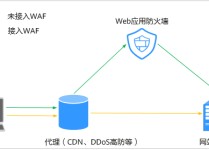

使用Web应用程序防火墙(WAF):针对网站类应用,如常见的HTTP Flood攻击,可以使用WAF针对连接层攻击、会话层攻击和应用层攻击进行有效防御。

-

DDoS原生防护:DDoS原生防护为云产品IP提供针对DDoS攻击的共享全力防护能力,即时生效。

-

DDoS高级防护:针对大流量DDoS攻击,可以使用阿里云DDoS高防服务。

请注意,这些措施并不保证能完全防止DDoS攻击,但可以大大降低攻击的可能性和影响。如果你已经遭受了DDoS攻击,应立即联系专业的DDoS防护服务提供商进行处理。

杭州电信有哪些针对学生的优惠套餐

杭州电信针对学生的优惠套餐 杭州电信为了满足学生的通信需求,推出了一些专为学生设计的优惠套餐。以下是一些最新的优惠套餐信息: 校园天翼飞Young 19元套餐:这个套餐月费为19元,包括来显、彩铃功能,含有60分钟省内主叫国内电话时长、60条点对点短信、6小时WIFI上网时长、2...

如何判断一个DDOS攻击是否构成威胁

如何判断一个DDoS攻击是否构成威胁 DDoS攻击(分布式拒绝服务攻击)是一种常见的网络安全威胁,其目的是通过大量的恶意流量淹没目标服务器或网络,从而阻止合法用户访问服务。判断一个DDoS攻击是否构成威胁,可以从以下几个方面进行评估: 攻击类型:不同类型的DDoS攻击具有不同的威...

流量攻击的危害

流量攻击,尤其是分布式拒绝服务攻击(DDoS),对目标系统和网络的危害是严重的。以下是流量攻击的一些主要危害: 1. 服务中断 流量攻击通过大量无用的数据包涌入网络,导致网络拥塞,使得合法用户无法正常访问服务,从而造成服务中断。 2. 经济损失 对于依赖在线服务和交易的企业来说,...

如何检测和处理CC攻击

如何检测CC攻击 CC攻击(Challenge Collapsar)是一种通过发送大量的请求来超载目标服务器的网络攻击。攻击者使用多个恶意请求同时发送给服务器,以消耗其资源,使其无法正常响应合法用户的请求。检测CC攻击通常可以通过以下几种方式: 查看服务器访问日志:如果发现有大量...

ddos防火墙,ddos防火墙推荐

在选择DDoS防火墙时,您可以考虑以下几个选项: 金盾抗DDOS防火墙:由合肥中新软件有限公司开发,适用于ISP接入商、IDC服务商,适用于Internet平台所有企业与个人用户,尤其对一些大型的娱乐站点和重要企业站点的网络流畅起到了重要的安全保护作用。 傲盾DDOS防火墙:傲盾...

什么是CC攻击,它和DDOS攻击有什么区别

CC攻击(Challenge Collapsar)和DDoS攻击(Distributed Denial of Service)都是网络攻击的形式,它们都旨在通过发送大量请求来耗尽目标服务器的资源,从而使其无法处理合法的请求。然而,它们之间存在一些关键差异。 以下是CC攻击和DDo...