CC防火墙是一种用于防止分布式拒绝服务攻击(DDoS)的工具,特别是针对网站的CC攻击(Challenge Collapsar)。CC攻击通常是通过大量的并发请求来淹没服务器,导致合法用户无法访问服务。

从搜索结果来看,有关CC防火墙的源码信息并不是最新的。最近的一条相关信息是在2023年发布的,提到了一种VC++ Firewall防火墙源代码,该代码包括了网络策略、包过滤规则、DM区设置、服务策略、用户验证和日志记录等功能。然而,这些信息并没有提供具体的源代码或详细的实现方法。

如果您正在寻找CC防火墙的源码,您可以尝试访问一些开源项目平台,如GitHub或GitLab,搜索相关的项目。此外,您也可以加入一些网络安全社区或论坛,如i春秋,那里可能有更多关于CC防火墙源码的讨论和资源分享。

请注意,使用任何防火墙软件时,都应确保它是最新的,并且定期更新以应对新出现的威胁。同时,您应该确保遵循所有适用的法律和道德规范,特别是在处理他人的数据和服务时。

【cc防火墙】相关推荐

网站被CC攻击怎解? - 知乎

之所以选择代理服务器是因为代理可以有效地隐藏自己的身份,也可以绕开防火墙,因为基本上所有的防火墙都会检测并发的TCP/IP连接数目,超过一定数目一定频率就会被认为是Connection-Flood。当然也可以使用肉鸡来发动CC攻击,攻击者使用CC攻击软件控制大量肉鸡发动攻击,肉鸡可以模拟正常用户访问网站的请求伪造成合法数据包,相比前者来说更难防御。 CC攻击是针对Web服务在第七层协议发起的攻击,在越上层协议上发动DDoS攻击越难以防御,上层协议与业务关联愈加紧密,防御系统面临的情况也会更复杂。比如CC攻击中最重要的方式之一HTTP Flood,不仅会直接导致被攻击的Web前端响应缓慢,对承载的业务造成致命的影响,还可能会引起连锁反应,间接攻击到后端的Java等业务层逻辑以及更后端的数据库服务。

cc

CC就是充分利用了这个特点,模拟多个用户(多少线程就是多少用户)不停的进行访问(访问那些需要大量数据操作,就是需要大量CPU时间的页面)。很多朋友问到,为什么要使用代理呢?因为代理可以有效地隐藏自己的身份,也可以绕开所有的防火墙,因为基本上所有的防火墙都会检测并发的TCP/IP连接数目,超过一定数目一定频率就会被认为是Connection-Flood。 使用代理攻击还能很好的保持连接,我们这里发送了数据,代理帮我们转发给对方服务器,我们就可以马上断开,代理还会继续保持着和对方连接(我知道的记录是有人利用2000个代理产生了35万并发连接)。

魔盾防火墙

魔盾防火墙是一款自动采集绿色IP,过滤假人,CC,肉鸡IP的防护软件. 防御最近比较流行的CC攻击及变种CC攻击,端口攻击,假人攻击.保护游戏服务器安全.采用底层驱动.防护效率高.真正做到零误封.放火墙开启防护后默认关闭所有端口,你只需要在开放的端口里添加进,冲值系统端口和远程桌面的端口,网页采集代码或插件集成登陆器中直接与防火墙通讯.验证成功后直接放行.没有验证的IP直接拦截在驱动层. 安装需要注意的问题

怎么使用代理服务器,怎么使用代理服务器登录国外网站

如何使用代理服务器登录国外网站 使用代理服务器登录国外网站的基本步骤如下: 选择合适的代理服务器: 选择一个可靠的代理服务器提供商,确保服务器的稳定性和安全性。 根据需要选择付费或免费的代理服务,付费代理通常提供更好的服务和更高的安全性。 配置代理服务器设置: 在设备的网络设置中...

有哪些常用的CC攻击工具可以用来检测服务器的安全性

CC攻击工具简介 CC攻击(Challenge Collapsar Attack)是一种常见的网络攻击方式,通过向目标服务器发送大量的看似合法的请求来耗尽服务器的资源,导致服务器无法响应正常的请求。以下是一些可以用来检测服务器安全性的CC攻击工具: LOIC (Low Orbit...

怎么防cc攻击,cc 攻击

什么是CC攻击 CC攻击(ChallengeCollapsar,挑战黑洞)是一种常见的分布式拒绝服务(DDoS)攻击类型。攻击者通过控制大量计算机(称为“肉鸡”)或其他设备,不断地向目标服务器发送大量数据包,以此消耗服务器资源,直到服务器资源耗尽,无法提供正常的服务。 CC攻击的...

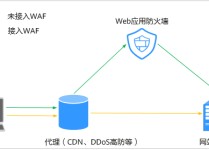

ddos防火墙,ddos防火墙推荐

在选择DDoS防火墙时,您可以考虑以下几个选项: 金盾抗DDOS防火墙:由合肥中新软件有限公司开发,适用于ISP接入商、IDC服务商,适用于Internet平台所有企业与个人用户,尤其对一些大型的娱乐站点和重要企业站点的网络流畅起到了重要的安全保护作用。 傲盾DDOS防火墙:傲盾...

哪些因素会影响DDOS防火墙的性能

影响DDOS防火墙性能的因素主要包括: 防护能力:DDOS攻击是一种资源消耗型攻击,因此,防火墙必须具备足够的防护能力来抵御大规模的流量攻击。 线路质量:即使有足够的防护能力,如果线路质量不佳,也会影响防护的响应处理速度和稳定性,进而影响用户访问网站或应用的体验。 计费方式:DD...

如何有效地进行防御攻击

如何有效地进行防御攻击 有效地进行防御攻击,首先需要了解什么是防御攻击。防御攻击通常指的是采取一系列措施来保护网络、系统和数据不受恶意攻击的影响。这包括但不限于使用防火墙、加密通信、访问控制、安全审计等措施来保护系统的机密性、完整性和可用性。 以下是一些具体的防御攻击方法: 使用...